Pouco antes do halving, usuários de Chrome devem tomar cuidado com 22 novas extensões. Um pesquisador revelou mais um conjunto de plugins para o navegador do Google que ameaçam carteiras de criptomoedas famosas. Ledger, Metamask e várias outras estão em risco.

A descoberta ocorre dias depois que 49 extensões foram identificadas e removidas da loja do Chrome. A estratégia é mesma. Em geral, esses programas imitam as carteiras reais e fazem o usuário digitar as chaves de desbloqueio para ter acesso aos fundos. No entanto, os dados são enviados imediatamente aos criminosos, que pode roubar os valores sem chamar atenção.

O mesmo pesquisador descobriu os dois conjuntos de ameaças. Segundo Harry Denley, especialista em segurança cibernética, ele encontra problemas do tipo todos os dias na plataforma do Chrome. Ele aponta que o Google tem derrubado as extensões, normalmente, dentro de 24 horas. No entanto, algumas acabam escapando do controle da empresa.

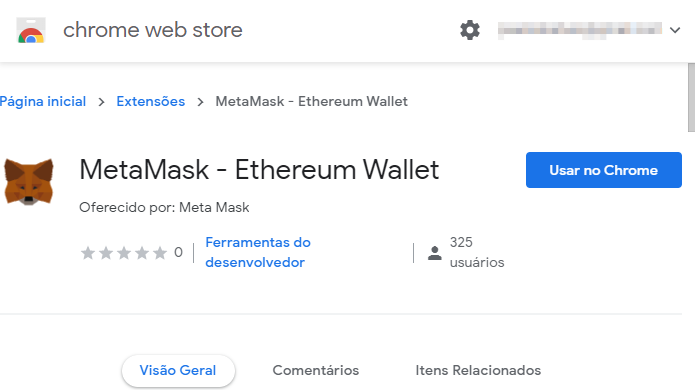

É o caso de uma versão falsa da Metamask. Até a publicação desta matéria, horas antes do halving, ela seguia disponível para download na Chrome Web Store. A diferença para a original é apenas na popularidade. Enquanto a verdadeira foi baixada mais de um milhão de vezes, a fraudulenta acumula apenas 325 downloads. e nenhuma avaliação.

Criminosos miram halving?

Além de Ledger e Metamask, também são alvo as carteiras MyEtherWallet, Trezor, Electrum, Exodus, Jaxx, CCB e KeepKey. O problema não deve parar, ao menos não nos próximos dias. Com a chegada do halving, o termo vem sendo muito buscado no Google. Portanto, crescem as chances de entrada de iniciantes no mundo cripto, um prato cheio para hackers.

Sem conhecer como essas carteiras funcionam, novos usuários podem ser enganados até mesmo se a extensão não imitar 100% a original. Nesse caso, os Bitcoins recém-comprados na expectativa de valorização pós-halving podem ser interceptados facilmente.

Como se proteger

Enquanto o investidor acompanha a flutuação do preço no halving, é essencial redobrar a atenção para golpes.Por razões de segurança, as extensões não têm o link divulgado. Porém, o especialista mantém um diretório público onde parte do endereço pode ser consultado.

Vale lembrar, porém, que o Google não pode desinstalar um plugin que já foi baixado pelo usuário. A dica é remover as extensões de carteira do navegador e voltar a baixar na loja, sempre reparando se são as verdadeiras.

É importante ressaltar, além disso, que as extensões não atingem somente usuários de Chrome. Todos os navegadores baseados no código-fonte do Google têm a mesma exposição a esse tipo de ameaça. É o caso, por exemplo, do Opera e até o Edge, o navegador da Microsoft que vem no Windows 10 e, recentemente, foi reformulado.