A divisão de segurança cibernética da BlackBerry identificou famílias de malware e ferramentas mais prevalentes em violações de cryptojacking entre março e maio de 2023.

Os criptojackers, que se acredita serem russos, atacaram sistemas baseados em Linux com a ferramenta de código aberto XMRig e a botnet Prometei.

Leia mais: Sofri um golpe, e agora? Como agir em casos de fraude

Ferramentas de malware em expansão

De acordo com a BlackBerry, nos primeiros ataques, os hackers liberaram o Prometei para servidores VMWare ESXi baseados em Linux em todos os países, exceto Rússia, Ucrânia, Bielo-Rússia e Cazaquistão. Os ataques seguintes excluíram apenas os sistemas russos.

Detectado desde pelo menos 2020, o Prometei pega carona em diferentes domínios da internet, dificultando seu rastreamento e impedimento. Além disso, o botnet é executado em máquinas Windows.

Os hackers também usaram o Prometei para minerar criptomoedas como a Monero.

A equipe do BlackBerry também descobriu o SmokeLoader, categorizado como um “dropper” no jargão de segurança cibernética, uma ferramenta que os criminosos usam para carregar malware. Distribuído por meio de spam e vários ataques de phishing, o SmokeLoader sobrevive a reinicializações e se esconde em operações legítimas do computador.

Após a instalação, ele pode baixar e carregar mais malware e frustrar as tentativas de quarentena.

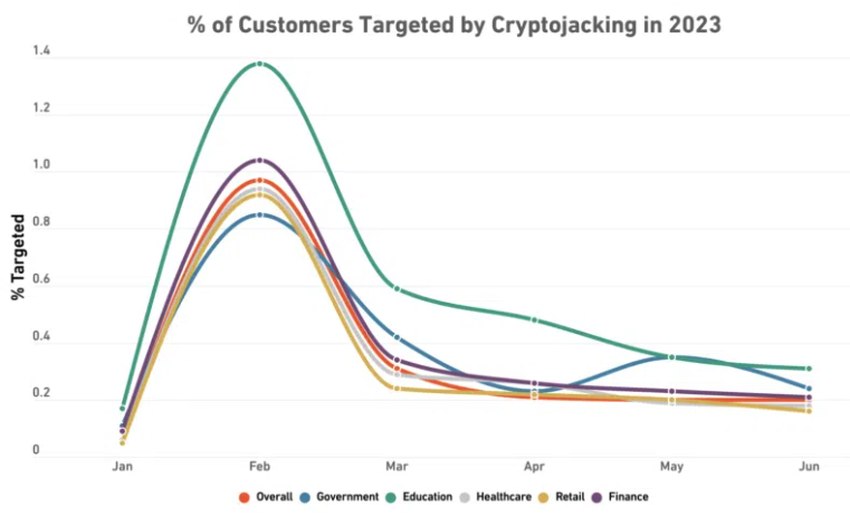

A empresa de segurança cibernética SonicWall informou que os incidentes de cryptojacking aumentaram 399% ano a ano até o final de junho de 2023. Os hackers visaram a nuvem Oracle e violaram dispositivos macOS por meio do malware de criptojacking HonkBox, incorporado em aplicativos crackeados.

Além disso, grupos patrocinados pela Coreia do Norte e outras regiões que enfrentam sanções ou proibições de mineração geralmente estão por trás do cryptojacking.

Malwares miram dispositivos da Apple

Há pouco tempo, pesquisadores do SlowMist relataram um hack interceptando a autenticação de dois fatores (2FA) em dispositivos macOS e iOS. Ele permite que os golpistas adicionem seu número aos métodos de autenticação 2FA usados para acessar o iCloud.

Uma vez dentro, os hackers podem acessar facilmente os dados da carteira que o usuário armazenou na nuvem. A MetaMask alertou os usuários no início de 2023 que as configurações padrão nos dispositivos Apple armazenavam suas frases iniciais de carteira no iCloud.

O canal de notícias da Apple 9to5mac também relatou uma ferramenta de acesso remoto macOS maliciosa disponível na dark web. Embora não seja voltada especificamente para o roubo de criptomoedas, acredita-se que a ferramenta “conceda acesso total a Macs”, o que pode levar ao comprometimento de carteiras.

- Não entendeu algum termo do universo Web3? Confira no nosso Glossário!

- Quer se manter atualizado em tudo o que é relevante no mundo cripto? O BeInCrypto tem uma comunidade no Telegram em que você pode ler em primeira mão as notícias relevantes e conversar com outros entusiastas em criptomoedas. Confira!

- Você também pode se juntar a nossas comunidades no Twitter (X), Instagram e Facebook.