Os ciberataques estão em constante evolução, e o roubo de criptomoedas não é exceção. A Kaspersky identificou um malware que afeta aplicativos móveis em iOS e Android, projetado para roubar frases de recuperação de carteiras digitais ao ler capturas de tela.

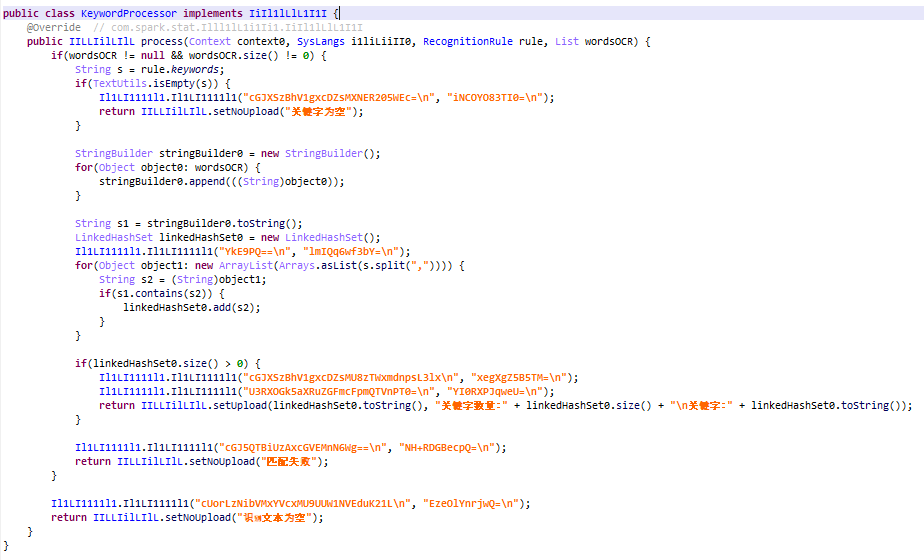

Esse vírus, chamado SparkCart, utiliza reconhecimento óptico de caracteres (OCR) para analisar imagens em busca de informações-chave.

SparkCart atua em apps que rouba criptomoedas

Descoberto no final de 2024, o SparkCart está embutido em um kit de desenvolvimento de software (SDK) malicioso dentro de vários aplicativos. Somente no Google Play, esses aplicativos infectados já ultrapassaram 242 mil downloads.

Uma vez instalado o aplicativo, o malware solicita acesso à galeria de imagens sob o pretexto de suporte ao usuário. Ao conceder permissão, o vírus contata um servidor externo, obtendo parâmetros para processar imagens e detectar palavras-chave em diferentes idiomas.

Na verdade, um programa com essa função analisaria imagens digitalizadas usando Reconhecimento Óptico de Caracteres (OCR) para extrair texto e, em seguida, procurar palavras-chave específicas dentro desse texto.

Esse processo permite identificar, por exemplo, capturas de tela que contêm frases de recuperação mnemônicas para criptomoedas. Estas são então enviadas para os criminosos.

SparkCart permite acesso a carteiras digitais sem violar chaves privadas

Com essas informações, os cibercriminosos podem acessar carteiras digitais e roubar os fundos sem precisar violar chaves privadas. Além do roubo de criptomoedas, o SparkCart pode capturar outros tipos de dados sensíveis armazenados em imagens.

Conforme a Kaspersky, o malware afetou pelo menos dezoito aplicativos no Android e dez no iOS. Estes incluem aplicativos de entrega de alimentos e assistentes de inteligência artificial. Alguns já foram removidos das lojas oficiais; no entanto, a maioria permanece ativa.

Para se proteger, especialistas recomendam desinstalar imediatamente qualquer aplicativo suspeito, realizar verificações de antivírus e evitar armazenar frases de recuperação em capturas de tela. Em casos extremos, restaurar o dispositivo para as configurações de fábrica pode ser uma medida prudente para eliminar qualquer vestígio do malware.