No mercado cripto, a força e a resiliência das medidas de segurança cibernética permanecem sob constante escrutínio.

Os ataques cibernéticos estão aumentando em frequência e sofisticação, o que leva especialistas em segurança a destacarem a infraestrutura cripto envelhecida. Pelo visto, isso está se tornando o calcanhar de Aquiles na proteção de criptomoedas e informações.

Leia mais: Sofri um golpe, e agora? Como agir em casos de fraude

Crypto Hacks: é tudo uma questão de segurança cibernética

O CEO da SwissFortress, Amer Vohora, esclareceu o termo “infraestrutura antiquada” e elaborou sobre o desafio monumental que as estruturas cripto enfrentam. Essencialmente, é uma dependência persistente de sistemas desatualizados.

Apesar do salto nos avanços tecnológicos, o núcleo das defesas cibernéticas, na sua opinião, permanece preso aos anos passados, remontando literalmente ao whitepaper de Satoshi de 2008.

A realidade flagrante é vista nos sistemas de custódia de criptomoedas, onde os hacks, muitas vezes decorrentes de hacks de senhas e telefones, tornaram-se comuns.

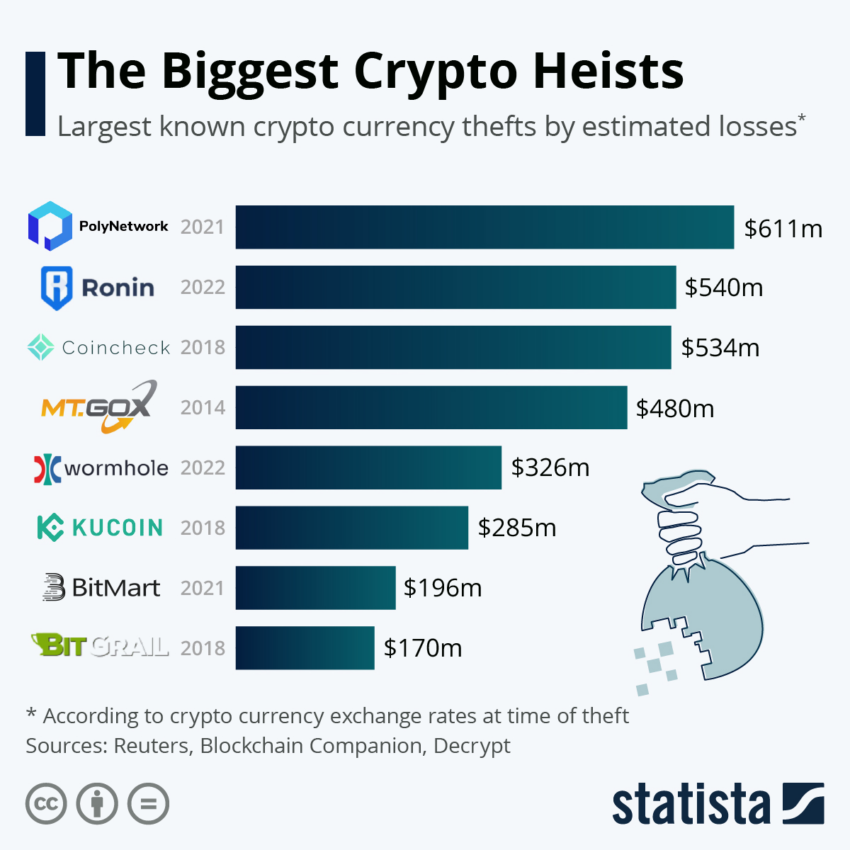

“Ainda usamos o endereço de recebimento do whitepaper de Satoshi de 2008 e todos são forçados a usá-lo. Isto é um obstáculo à adoção em massa devido à complexidade. Essa mesma infraestrutura permitiu roubos de back-end, apropriações indébitas, Mt.Gox ou incidentes do tipo FTX”, disse Vohora.

Vohora explicou uma falha flagrante na segurança do software, que é a autoconfiança. Quando um componente de software interage com outro, presume-se que os dados ou instruções recebidos são confiáveis. É necessário um afastamento radical deste modelo, introduzindo provas criptografadas para cada operação dentro do ecossistema.

Através deste mecanismo, em vez de o software confiar cegamente nos dados recebidos, cada transação exige uma nova prova válida, espelhando os princípios de segurança observados nas transações blockchain.

“[Devemos] substituir a segurança do nome de usuário e da senha por provas criptografadas para cada operação. Portanto, quando um usuário faz alguma coisa, ele faz uma transação assinada digitalmente semelhante a um gasto BTC na rede. Ainda assim, pode desempenhar qualquer função, como transferir dinheiro entre contas, efetuar pagamentos, assinar instrumentos jurídicos e comprar NFTs. Portanto, em vez de o software confiar cegamente em tudo o que lhe é dito, ele sempre confirma uma prova válida antes de qualquer transação”, acrescentou Vohora.

Dois casos angustiantes citados por ele sublinham a urgência de uma revisão. A Unstoppable Domains e plataformas semelhantes, com uma API pública para pesquisa de endereços, expõem os usuários a possíveis scraping, revelando seu histórico de transações. Além disso, as medidas convencionais de autenticação de dois fatores (2FA) desmoronam quando um telefone ou cartão SIM é roubado, expondo suas contas a acesso não autorizado.

A solução proposta por Vohora é intrigante. Ela faz interface diretamente com um sistema de custódia por meio de prova cripto, incorporando uma camada adicional de segurança física. Portanto, reimaginar a arquitetura de segurança desde o início.

“As únicas carteiras que sabem quais endereços estão usando são as carteiras de envio e recebimento. Observadores terceirizados não podem saber qual identidade recebeu ou não fundos”.

Erro humano: um fator crucial

O CEO da SIRKL.io, Ronny Dahan, ampliou as responsabilidades inerentes até mesmo às carteiras cripto revolucionárias. Embora tragam uma aura de maior segurança e controle do usuário, Dahan enfatizou que as responsabilidades estão longe de serem eliminadas.

O erro humano, liderado por golpes de phishing e manuseio incorreto de chaves privadas, ainda representa uma ameaça iminente.

“Os usuários são os únicos responsáveis por gerenciar as chaves privadas de suas carteiras. Se elas forem perdidas ou comprometidas, o acesso aos fundos pode ser irremediavelmente perdido. Esta responsabilidade pode ser um desafio para usuários não técnicos”, disse Dahan.

Ele traçou um plano robusto de cinco etapas para fortalecer as fortalezas digitais pessoais e profissionais à medida que a indústria cripto atravessa o labirinto de ameaças à segurança cibernética:

- Usar senhas fortes;

- Usar carteiras de hardware para armazenamento de criptografia offline;

- Ativar a autenticação de dois fatores;

- Se atualizar sobre as mais recentes metodologias de hackers;

- Garantir backups regulares de informações críticas de carteira e conta.

“Embora as carteiras Web3 ofereçam maior controle e segurança em relação aos sistemas financeiros tradicionais, elas trazem responsabilidades e riscos. Os usuários devem ter cautela, manter-se informados e seguir as melhores práticas para mitigar essas responsabilidades e limitações inerentes”, acrescentou Dahan.

As falas de Vohora e Dahan ecoam uma única mensagem: a necessidade de mudar a infra-estrutura de segurança cibernética. Embora a indústria cripto esteja avançando a uma velocidade vertiginosa, as estruturas de segurança cibernética em vigor são semelhantes a tentar alcançar um trem-bala de bicicleta.

A forte dissonância entre os dois exige uma abordagem urgente, robusta e com visão de futuro. Isso implica uma mudança coletiva da infraestrutura antiquada para um ecossistema de defesa digital mais fortificado, resiliente e modernizado.

- Não entendeu algum termo do universo Web3? Confira no nosso Glossário!

- Quer se manter atualizado em tudo o que é relevante no mundo cripto? O BeInCrypto tem uma comunidade no Telegram em que você pode ler em primeira mão as notícias relevantes e conversar com outros entusiastas em criptomoedas. Confira!

- Você também pode se juntar a nossas comunidades no Twitter (X), Instagram e Facebook.