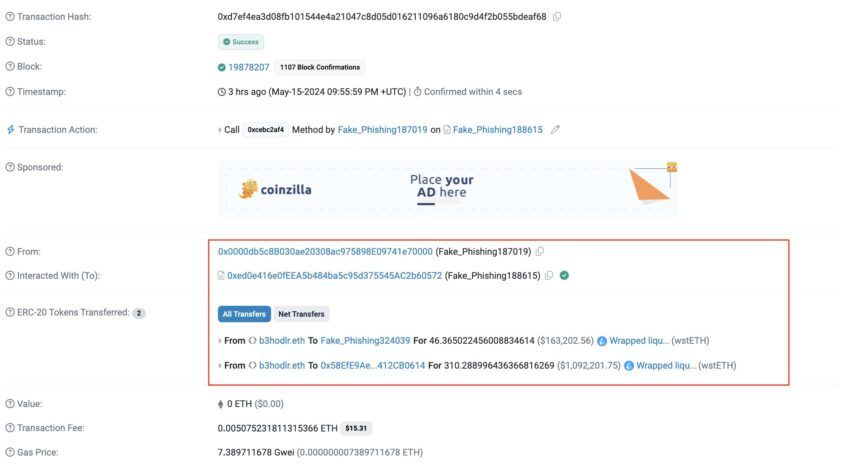

Um ataque phishing comprometeu a carteira b3hodlr.eth. Um agente mal-intencionado roubou cerca de 356,7 Wrapped Liquid Staked ETH (wstETH). Esse roubo vale cerca de US$ 1,26 milhão pelo preço atual de mercado.

Esse incidente destaca a crescente ameaça de golpes de phishing na comunidade cripto.

O phishing continua sendo uma tática popular de crime cibernético no setor de cripto

A PeckShield, uma empresa de segurança de blockchain, alertou a comunidade sobre esse ataque. Os dados on-chain revelaram que Fake_Phishing187019 orquestrou um esquema de phishing que comprometeu a carteira b3hodlr.eth.

Além do incidente com a b3hodlr.eth, a PeckShield sinalizou outro golpe de phishing recente envolvendo um endereço de carteira 0xff49. Esse endereço foi vítima de um grupo de phishing conhecido como Pink Drainer, resultando na perda de aproximadamente 562,4 Staked ETH (stETH), avaliados em cerca de US$ 1,66 milhão.

Leia mais: Sofri um golpe, e agora? Como agir em casos de fraude

O Scam Sniffer revelou que os Wallet Drainers, um tipo de malware de phishing, são frequentemente implantados em sites de phishing para enganar os usuários e levá-los a assinar transações maliciosas. Além disso, o Scam Sniffer destacou que, no primeiro trimestre de 2024, US$ 173 milhões foram perdidos em ataques phishing.

“Os golpes de phishing cripto atingiram US$ 71 milhões em março, marcando um aumento de 50% nos fundos roubados em relação a fevereiro”, acrescentou o ScamSniffer.

Além disso, as atividades de phishing nas cadeias BNB e Base aumentaram em março. Durante o período, os fundos roubados na cadeia Base aumentaram em 300% em comparação com fevereiro.

O relatório explicou que esses grupos realizam ataques phishing como se fossem negócios. Quando um grupo de drainer sai, um novo o substitui. Por exemplo, o surgimento do Angel Drainer parece ter substituído o Inferno Drainer após sua saída.

Além disso, grupos maiores de crimes cibernéticos, como o Lazarus Group, supostamente ligado ao governo norte-coreano, também usam táticas de phishing.

Eles criaram identidades falsas no LinkedIn, fazendo-se passar por parceiros da Fenbushi Capital. Em seguida, entraram em contato com possíveis alvos, oferecendo oportunidades de investimento ou networking em conferências. Esse esquema tinha como objetivo explorar o acesso dos funcionários e roubar valiosos ativos criptográficos.