Já vimos, nesta coluna, que a alta escalabilidade e o uso de PoS por alguns blockchains são, sem dúvida, vantagens de peso, mas que, sozinhas, são insuficientes para sustentar todo um mercado em ambiente digital cujo principal requisito, a segurança, anda de mãos dadas com um dos pilares de qualquer blockchain, que é a descentralização (ou consenso descentralizado, como preferem alguns).

Naquela ocasião, pontuamos que blockchains escaláveis nem sempre são descentralizados, ou tão seguros.

Mas será que estas foram as razões para o recente hack envolvendo a Solana? Blockchains não são tão seguros quanto se pensa?

Estes são os assuntos que vamos analisar no artigo de hoje.

- Não entendeu algum termo do universo Web3? Confira no nosso Glossário!

- Quer se manter atualizado em tudo o que é relevante no mundo cripto? O BeInCrypto tem uma comunidade no Telegram em que você pode ler em primeira mão as notícias relevantes e conversar com outros entusiastas em criptomoedas. Confira!

- Você também pode se juntar a nossas comunidades no Twitter (X), Instagram e Facebook.

O que aconteceu neste ciberataque que desviou tokens nativos (SOL) e tokens (SPL)?

Terça-feira (2) à noite, um cyber criminoso não identificado começou a drenar fundos de usuários que estavam custodiados em hot wallets Solana.

O invasor se apropriou de tokens nativos (SOL) e tokens SPL (USDC), afetando carteiras que estavam inativas há menos de 6 meses.

O ataque ainda está em andamento. O hacker desviou mais de US$ 5,3 milhões de ativos de quase 8.000 carteiras até o momento, segundo comunicado da Solana no twitter.

Quatro endereços hackeados foram identificados até agora (Solana Exploit Address 1, Solana Exploit Address 2, Solana Exploit Address 3 e Solana Exploit Address 4). Todos os fundos desviados (SOL e SPL) ainda estão registrados nestes endereços.

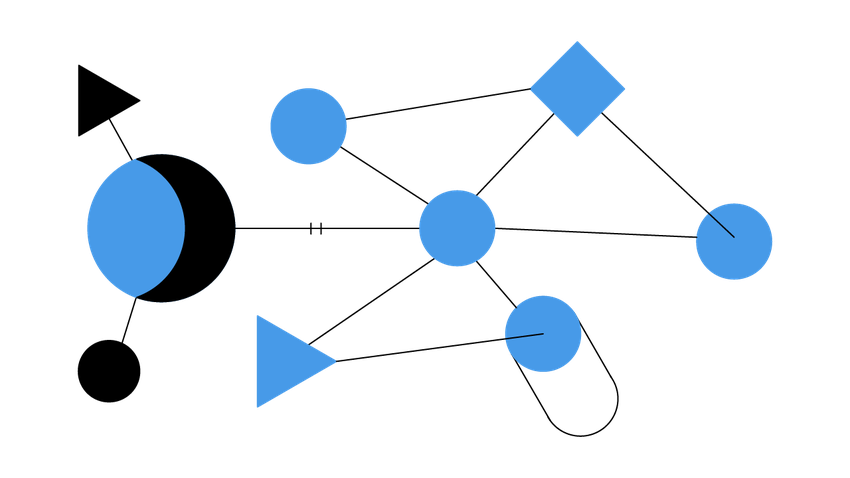

A Chainalysis, empresa de compliance e monitoramento de transações on-chain em tempo real, identificou as cinco carteiras que foram mais drenadas em cada um destes endereços comprometidos.

O gráfico do Chainalysis Reactor mostra os 200 maiores “roubos”.

Embora nenhum relatório final completo tenha sido publicado até agora, o ataque parece ter afetado apenas usuários que anteriormente importaram contas de ou para a Slope Finance, segundo informações da Phantom.

O que este hack tem em comum com um dos maiores vazamentos de dados da história?

O ciber criminoso, de alguma forma, conseguiu assinar (ou seja, iniciar e aprovar) transações em nome dos usuários detentores das carteiras on-line, o que indica a existência de “supply chain attack” que conseguiu roubar as chaves privadas dos provedores das carteiras de celular Phantom, Slope, Solflare e TrustWallet.

Este ataque cibernético é do mesmo tipo que acometeu a varejista americana Target em 2013, um dos maiores vazamentos de dados da história.

O ataque à Target começou com uma vulnerabilidade “humana”: um funcionário do fornecedor de ar condicionado da Target clicou em um link em um e-mail de phishing, injetando malware em seu sistema.

Sim, você leu isso direito.

A Target tinha acesso remoto para monitorar suas unidades de ar condicionado, e esse acesso remoto era através da mesma rede onde os cibercriminosos podiam acessar dados pessoais. A partir daí, eles entraram nos dispositivos de ponto de venda e obtiveram os detalhes dos cartões de crédito e débito dos clientes da Target.

O ataque custou cerca de 61 milhões de dólares americanos. A Target foi obrigada a pagar um acordo de $18,5 milhões depois que os hackers roubaram 40 milhões de cartões de crédito e débito.

O que podemos dizer sobre “supply chain attack”, tipo de ataque cibernético que provocou o vazamento de dados da Target em 2013 e, ao que tudo indica, parece também ter acometido os provedores de hot wallets Solana?

Estes tipos de ciberataques não são novos. À medida que o tempo passa, eles estão se tornando mais comuns e mais difíceis de detectar.

Isto porque, os funcionários geralmente são o elo mais fraco em uma empresa (como vimos no caso da Target), mas se eles tiverem um bom treinamento de segurança cibernética.

Cerca de 80% dos ciberataques podem ser evitados pelas empresas com uma ciber-higiene básica.

O hack das carteiras Solana reacendeu o debate em torno da segurança das hot wallets

Hot wallets são carteiras digitais que permanecem sempre conectadas à internet a fim de proporcionar aos usuários uma maneira conveniente de enviar, armazenar e receber criptoativos.

Já comentamos no artigo “Autocustódia: o que significa ser seu próprio banco” como armazenar seus ativos com segurança. E a maneira mais segura de custodiar suas criptomoedas e tokens é custodiando seus ativos em uma cold wallet, que limita sua superfície de ataque.

Se algo não precisa estar online, não o coloque online.

Isto também foi o conselho divertido de Charles Hoskinson no Twitter. Após escrever “Amei este Ledger”, Hoskinson postou uma foto em que aparecia uma carteira e, ao fundo, um papel com o que seria sua seed, mas na verdade era um rickroll.

Depois que as notícias sobre este hack vieram à tona, quem é iniciante no assunto acabou questionando a segurança do Blockchain Solana, e teve até quem questionasse “a segurança de redes descentralizadas?!!!”

Note que neste episódio, o blockchain Solana não foi hackeado. Como acabamos de comentar, o ataque se deu em um provedor de carteira, um intermediário que fornece um ponto centralizado de entrada às blockchains.

Isto é, o que foi hackeado foi a comunicação entre o provedor de carteira e o marketplace de NFT, comprometendo as frases secretas (seeds).

Mas aproveitando o ocorrido, vamos entender melhor a relação entre cibersegurança e a tecnologia blockchain.

Blockchain e cibersegurança: o que você precisa saber.

Como a tecnologia blockchain pode garantir confidencialidade, integridade e autenticidade?

A CIA (Confidencialidade, Integridade, Autenticidade) é um modelo que orienta as políticas de segurança da informação de uma organização. Ou seja, qualquer um que pretenda mitigar o risco cibernético precisa focar em uma política de segurança focada nestas três propriedades.

Olhando para a tríade da CIA, sobre a tecnologia blockchain podemos dizer o seguinte:

Quanto à confidencialidade (proteção de dados contra acesso não intencional, ilegal ou não autorizado, divulgação ou roubo), a tecnologia blockchain pode ser usado para dar suporte à confidencialidade. Por exemplo, possibilitando gerenciamento de direitos de acesso ou registros via identidade auto-soberana.

Também, a tecnologia blockchain pode apoiar a segurança cibernética através da integridade (manutenção e garantia da precisão e consistência dos dados ao longo de todo o seu ciclo de vida), por meio de suas propriedades de carimbo de data e hora, e reconhecimento de firma da data, por exemplo, na certificação de documentos.

Por fim, a tecnologia blockchain pode dar suporte à autenticidade (preservação da veracidade dos dados, certificando-se de que os dados recebidos no servidor de coleta são originais e foram recebidos exatamente como enviados) ao fornecer credenciais digitais e garantir a escassez digital, por exemplo, em sistemas de identidade, rastreamento e pagamentos.

Neste ponto, com certeza você já deve ter se lembrado de notícias sobre hackers “roubando” bitcoins.

Pontos de entrada “centralizados” são a maior preocupação quando se fala em cibersegurança

Quase todos os dias ouvimos na mídia histórias sobre pessoas que colocaram todas as suas economias em “criptomoedas”, usando aqui o jargão mais popular, e agora sofrem as consequências de tal investimento.

No entanto, a quase totalidade dos problemas narrados diariamente pelos meios de comunicação envolvendo ativos digitais não vem da tecnologia blockchain em si.

Na verdade, os hackers não estão “roubando bitcoins” do blockchain. Eles estão roubando do ponto de entrada entre a wallet e o navegador, ou entre a wallet e o marketplace de NFTs (como foi o caso da Solana), ou das exchanges.

Hackeamentos das corretoras Mt. Gox em 2014, da Bitfinex em 2016 e da Coincheck em 2018, bem como episódios aqui no Brasil que demonstraram a dificuldade das pessoas em “sacar bitcoins”, mostram que deixar criptoativos na custódia de terceiros não é exatamente o que se chamaria de “risco zero”.

Mas voltando a pergunta feita no início de nosso artigo, para entendermos se blockchains são realmente seguros, é necessário olharmos para áreas de cibersegurança que merecem especial atenção quando se fala em blockchains.

A preocupação com a segurança cibernética dos contratos inteligentes

Atualmente, contratos inteligentes são a principal preocupação de segurança cibernética realmente relacionada à tecnologia blockchain, além da centralização dos protocolos (como veremos mais adiante).

Contratos inteligentes são um alvo interessante em termos de risco cibernético devido às suas muitas vulnerabilidades:

- Contratos inteligentes são acessíveis ao público,

- gerenciam valor (ativos)

- são imutáveis, o que significa que bugs/vulnerabilidades uma vez que o contrato é lançado não podem ser corrigidos.

Aqui, vale destacar que a quase totalidade do comprometimento de fundos e criptoativos não ocorrem no blockchain em si, mas nos intermediários que fornecem pontos “centralizados” de entrada nos blockchains.

É isto que veremos a seguir.

Possíveis vulnerabilidades de segurança cibernética que merecem atenção

Vulnerabilidades no código off-chain

Código” off-chain” são aqueles códigos de software fora da rede blockchain (bancos de dados e APIs).

As pessoas tendem a ignorar problemas comuns nesta área como, por exemplo, problemas de segurança em sites, provedores de wallets (como no caso das carteiras on-line Solana), gerenciamento de chaves privadas e APIs.

Note que esses problemas comprometem de 80 a 90% dos aplicativos que interagem com plataformas blockchain, e a segurança deles é frequentemente negligenciada.

Vulnerabilidades de infraestrutura

E aqui, podemos incluir o software do node ou da rede, por exemplo; APIs que são abertas e não deveriam ser; permissões não definidas corretamente; ataque Eclipse (isolamento de um node de modo que ele veja apenas sua própria cópia do blockchain).

Vulnerabilidades da interação humana

Sempre é bom lembrar que humanos são, geralmente, o ponto de implantação mais complicado numa política de planejamento de mitigação de risco cibernético.

As vulnerabilidades da interação humana incluem, por exemplo, desleixo, por exemplo, uso de senhas fáceis de decifrar; valorizar a experiência do usuário em detrimento da segurança, o que, principalmente em blockchains, é reconhecidamente um erro, por ser ele o elo mais fraco da corrente.

No tocante às ações humanas mais comuns em termos de comprometimento de segurança cibernética, podemos citar como exemplos a engenharia social, como phishing, os atalhos de segurança, dentre outros.

Agora que compreendemos melhor a segurança de blockchains, vejamos por que muitos criticam determinados blockchains, afirmando que, em seu estado atual, elas não possuem consenso descentralizado e, devido a isso, não são seguras.

Qual a relação entre descentralização, escalabilidade e segurança de blockchains?

Projetos Blockchain são conhecidos por sua visão e objetivo, mas o que eles priorizam e pelo que são conhecidos pode variar.

Nessa linha, os projetos giram em torno de três conceitos centrais: descentralização, escalabilidade e segurança.

Os desafios enfrentados pelos desenvolvedores na criação de um blockchain que seja escalável, descentralizado e seguro – sem comprometer nenhum desses atributos – foram “chamados” por Vitalik de blockchain trilema.

Este trilemma diz respeito às concessões que desenvolvedores precisam fazer que os impedem de alcançar todos estes três aspectos em um “projeto blockchain”:

- Descentralização: blockchain não deve depender de um validador tradicional de confiança (intermediário, ponto central de controle).

- Escalabilidade: o blockchain deve ser capaz lidar com uma quantidade cada vez maior de transações.

- Segurança: o blockchain deve ser capaz de operar como esperado, defender-se de ataques, bugs, etc.

A quase totalidade dos desenvolvedores enxerga que a estrutura de dados dos blockchains em si possui limitações inerentes que a impedem de escalar com segurança e descentralização.

Alguns arquitetos de software, no entanto, acreditam que é possível construir um projeto blockchain que atinja os três atributos, apesar de ainda não se ter notícia de sua existência.

Como nosso intuito aqui é que, a partir do que aconteceu com o último hack da Solana, você tenha uma visão geral da segurança cibernética de blockchain, não vamos nos aprofundar muito agora na descentralização e escalabilidade, que serão objeto de outro artigo.

Possibilidades

Devido à natureza transparente do código fonte e aos benefícios potencialmente lucrativos que se pode receber por conduzir um ataque bem sucedido, pontos de entrada como o provedor de hot wallets da Solana, assim como os blockchains centralizadas, se tornaram os principais alvos para os hackers.

Enquanto a abordagem em determinado projeto blockchain de priorizar a escalabilidade se concentra no lado positivo, priorizar a segurança de determinado blockchain visa impedir o lado negativo – algo igualmente importante, mas muitas vezes esquecido.

Muitos projetos blockchains promissores enfrentaram contratempos que sufocaram seu crescimento, como foi o notório ataque ao the DAO, resultado de uma segurança inadequada no código fonte do contrato inteligente.

O Trilemma Blockchain é apenas um modelo para conceituar os vários desafios enfrentados pela tecnologia Blockchain. Não há nenhuma lei afirmando que os 3 aspectos não podem ser alcançados no futuro.

Tudo ainda é muito novo e as possibilidades são infinitas quando se trata da tecnologia blockchain.

Seguindo o ethos da Web3, muito provavelmente o blockchain trilemma será superado com a expansão multi-chain e uma abordagem mista, que utilize simultaneamente blockchains de camada 1 (L1) e blockchains de camada 2 (L2), e redes EVM e não EVM.

E você? Sabia que o hack havia sido nas hot-wallets Solana, e não no blockchain em si? Tinha ideia de que a tecnologia blockchain pode ajudar na tríade da CIA? Conhecia as áreas da cibersegurança que merecem atenção quando se trata de segurança de blockchains?

Acredita que as equipes de desenvolvedores – que estão trabalhando em diferentes abordagens e soluções na “tentativa de eliminar” o blockchain trilema – conseguirão, num futuro próximo, construir um blockchain que seja efetivamente descentralizado, escalável e seguro?

Conhecimento é poder!! Nos vemos em breve!