A Trezor emitiu um alerta nesta segunda-feira (23) sobre um novo golpe de phishing que explora sua própria linha de ajuda. Um exploit em HTML permitiu que criminosos adulterassem e-mails legítimos de suporte da empresa, inserindo mensagens falsas e links para cofres digitais comprometidos.

Até o momento desta reportagem, ainda não há confirmação de usuários afetados, o que representa um breve alívio diante da gravidade do incidente. Especialistas sugerem que os autores do ataque podem ter utilizado dados obtidos em violações anteriores, o que dificulta sua identificação.

Usuários de carteiras de hardware estão na mira

A Trezor, uma das principais fornecedoras de carteiras de hardware para criptoativos, tem enfrentado uma série de incidentes de segurança nos últimos anos. A recente tentativa de phishing reflete a crescente onda de ataques direcionados a usuários de cripto.

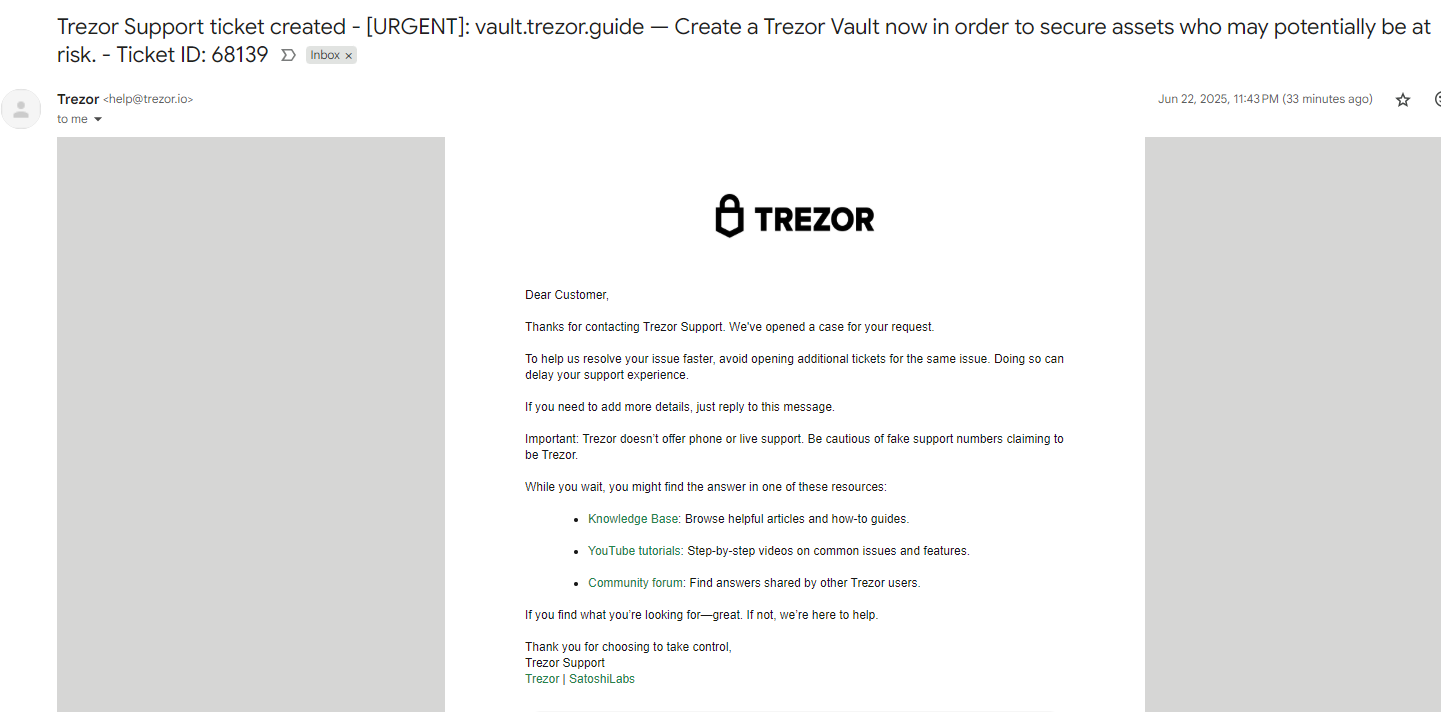

Segundo a empresa, o golpe mais recente utilizou e-mails de suporte como vetor. A orientação da Trezor é que os clientes verifiquem cuidadosamente qualquer mensagem recebida e evitem clicar em links suspeitos.

O ataque de phishing direcionado aos clientes da Trezor revelou um nível elevado de sofisticação. Em comunicado oficial, a empresa informou que “não houve violação de e-mail” e que a situação já estava sob controle. No entanto, os detalhes técnicos do incidente foram limitados.

Ontem, especialistas em inteligência cibernética identificaram uma ameaça potencial, que a Trezor confirmou como relacionada ao caso.

Violação foi anunciada na dark web

Hackers anunciaram uma suposta violação envolvendo a Trezor em fóruns da dark web. Por US$ 10 mil, os criminosos ofereceram detalhes técnicos da falha, que explorava o uso de uma string HTML para alterar o conteúdo de e-mails enviados pelo suporte da empresa.

A técnica permitia que indivíduos mal-intencionados solicitassem “assistência” usando o endereço de e-mail de uma vítima em potencial, preenchendo os campos de contato com os dados do alvo.

Como resultado, as respostas automáticas da Trezor eram manipuladas para incluir códigos HTML maliciosos, com links de phishing. As mensagens adulteradas eram então entregues aos usuários, aparentando ter origem legítima.

Do ponto de vista das vítimas, os e-mails pareciam partir diretamente da central de ajuda da Trezor. O corpo das mensagens abordava uma falsa “solicitação de suporte”, enquanto o campo de assunto trazia o verdadeiro conteúdo do golpe, com links maliciosos.

Essa técnica, claramente baseada em estratégias típicas da Web2, tinha como objetivo convencer clientes de carteiras de hardware a fornecer dados sensíveis, colocando seus ativos digitais em risco.

Histórico de exposição de dados amplia riscos

No ano passado, a Trezor já havia alertado que cerca de 66 mil usuários que entraram em contato com o suporte da empresa poderiam ter tido suas informações comprometidas. Em outras palavras, dados de contato dessas pessoas ainda podem estar circulando ou sendo comercializados em fóruns da dark web.

Para realizar o ataque atual, um hacker precisaria adquirir tanto essas informações de usuários quanto o código HTML responsável por manipular os e-mails de suporte. A combinação desses dois elementos abre caminho para campanhas de phishing em larga escala.

Origem do ataque segue incerta

Até o momento desta reportagem, não há indícios de que a Trezor tenha sofrido uma nova violação direta. Os hackers por trás desse phishing aproveitaram uma vulnerabilidade no formato dos e-mails e o acesso a bases de dados previamente expostas, ambas disponíveis para venda na dark web.

As investigações tentam agora rastrear as solicitações de suporte fraudulentas que desencadearam o envio das mensagens adulteradas, mas ainda não está claro se será possível identificar os responsáveis.

Engenharia social continua sendo ameaça ao setor cripto

Nos últimos meses, golpistas têm usado técnicas simples de engenharia social para superar as camadas de segurança do setor de criptoativos. Mesmo com o alto nível de proteção das carteiras de hardware da Trezor, casos como este mostram que o próprio usuário segue como o elo mais vulnerável.

A recomendação é que todos os investidores permaneçam vigilantes, redobrando a atenção antes de interagir com qualquer comunicação não solicitada.