O mercado de criptomoedas tem sido alvo de vários tipos de ataques ao longo dos anos, com agentes maliciosos cada vez mais sofisticados com seus métodos. Um método relativamente novo é o dusting attack, que envolve o envio de pequenas quantidades para, às vezes, centenas de milhares de carteiras.

O invasor nem sempre tem a intenção de roubar fundos, como veremos. No que diz respeito aos ataques, não é o pior quando se trata de consequências financeiras, mas tem outras implicações.

Aqui, cobrimos o que é um dusting attack, por que ele é executado e quaisquer preocupações que você deva ter sobre ele.

Neste artigo:

- O que é um dusting attack?

- Como funcionam os dusting attacks?

- Exemplos anteriores de golpes

- Como você pode evitar um dusting attack?

- Não ignore possíveis golpes

- Perguntas frequentes

O que é um dusting attack?

Um dusting attack ocorre quando um invasor envia pequenas quantidades de criptomoeda para carteiras de Bitcoin ou outras criptomoedas. O ataque não tenta roubar os fundos de forma alguma. Em vez disso, ele se concentra em usar essas transações para identificar os indivíduos ou grupos por trás das carteiras. Tenta tirar o anonimato dos usuários e quebrar sua privacidade.

O nome dusting vem dessas pequenas quantidades de criptomoedas, semelhante a “poeira” espalhada por redes de blockchain. Você também tende a obter essa pequena quantia com negociações, mas isso é apenas o resultado de uma negociação, não de um ataque.

Dusting attacks podem acontecer em qualquer blockchain pública, incluindo o Bitcoin.

No caso do Bitcoin, esse valor seria 1 satoshi, que é 0,00000001 BTC.

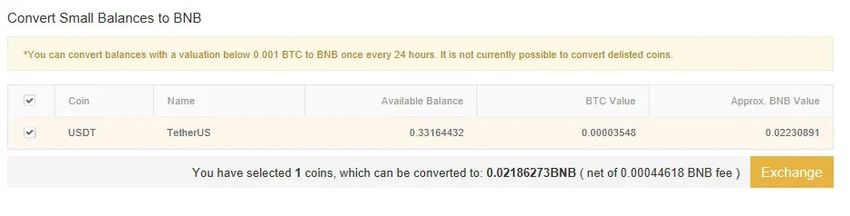

Muitas exchanges também têm a opção de converter essas pequenas quantidades de criptomoeda, geralmente chamadas de pó de criptomoeda de conversão ou algo parecido.

Embora não seja tão prejudicial quanto outros tipos de ataques, os dusting attacks se tornaram proeminentes o suficiente para que valha a pena ficar atento. É um tipo diferente de ataque – não o seu tipo de violação usual de exploração inteligente de contrato. Mas como exatamente funciona um dusting attack?

Como funcionam os dusting attacks?

O ator malicioso executaria um dusting attack enviando “poeira” para vários endereços, com a intenção de rastrear os endereços de destino.

Os invasores sabem que a maioria dos usuários de criptomoedas não nota pequenas mudanças em seus saldos, então eles monitoram o fluxo de saída desses rastros sempre que ocorre. Eles então usam a engenharia social para tentar descobrir a identidade do indivíduo – e, em seguida, chantageá-los, possivelmente. Essa é a verdadeira ameaça do dusting attack.

Mas é o que se segue que pode ser prejudicial. Os rastreamentos enviados podem ajudar os invasores a monitorar a atividade de uma carteira específica. Em seguida, eles o usam em ataques de phishing. Este parece ser o objetivo pretendido de um dusting attack.

Exemplos anteriores de golpes

Uma das tentativas mais notáveis de um dusting attack ocorreu em 2019, quando um ataque viu centenas de milhares dessas transações de poeira feitas na rede Litecoin. Mais tarde, a fonte do ataque foi rapidamente identificada como um grupo que estava anunciando seu pool de mineração Litecoin. Nenhum dano foi causado, mas tornou-se evidente que isso poderia servir a um propósito malicioso.

Além disso, o Bitcoin também sofreu um dusting attack em 2018. Milhares de carteiras receberam 888 satoshi. Posteriormente, foi descoberto que era proveniente do BestMixed, uma plataforma de misturador de criptomoedas que, novamente, estava anunciando sua plataforma.

Até agora, não houve nenhuma consequência importante relatada de um dusting attack. Mas, novamente, acompanhar esse tipo de ataque não é fácil, então pode muito bem ser que alguns usuários tenham sido vítimas de dusting attack. Certamente é algo que você deseja evitar descartar facilmente.

Além disso, esses incidentes chamaram a atenção para as consequências negativas dos dusting attacks – mas existem algumas maneiras de evitar o pior do ataque. Com esses métodos, você pode evitar esses ataques ou pelo menos evitar as consequências.

Como você pode evitar um dusting attack?

Felizmente, é improvável que você esteja sujeito a um dusting attack. Você simplesmente não usa essa criptomoeda. Você pode sinalizar essas saídas de transação não utilizadas (UTXO) em algumas plataformas. E como muitas exchange oferecem a opção de converter em pó, você pode simplesmente converter o pó. É isso – você não precisa se preocupar em ter sua identidade potencialmente exposta por meio de engenharia social.

Você também pode usar uma carteira determinística hierárquica, que cria um novo endereço para cada transação que você faz. Obviamente, nem todas essas opções são adequadas para iniciantes, por isso pode ser melhor usar uma exchange que ofereça a opção de converter o pó.

Se você seguir essas etapas, não terá muito com que se preocupar quando se trata de dusting attack. Eles não acontecem com tanta frequência que você tenha que se preocupar com o seu endereço particular ser um alvo. No entanto, é melhor prevenir do que remediar.

Não ignore possíveis golpes

Como uma forma única de ataque a usuários de criptomoedas, os dusting attacks certamente se destacam. O foco em descobrir a identidade dos destinatários é bastante novo, levando a perigos potenciais assim que a poeira se mover. Em seguida, os invasores usam a engenharia social para iniciar um ataque de phishing, que pode ter consequências mais sérias.

Ataques mais típicos têm consequências mais sérias, portanto, os dusting attacks não são algo sobre o qual você deva ficar particularmente vigilante. No entanto, é importante ter cuidado em geral, então se você notar um aumento mínimo em suas posses, não as gaste. Melhor ainda, use a opção converter poeira se a plataforma que você usa oferecer.

Perguntas frequentes

Um dusting attack ocorre quando o invasor malicioso envia pequenas quantidades de criptomoeda para vários endereços. O objetivo é rastrear esses endereços e usar a engenharia social para preparar ataques de phishing.

Você não pode evitar um dusting attack, mas existem medidas para prevenir as consequências. Converta poeira se sua plataforma permitir, use carteiras hierárquicas determinísticas ou sinalize a criptomoeda recebida para que você não a use.

Um dusting attack de Bitcoin ocorre quando um invasor envia pequenas quantidades de BTC para endereços de carteira na esperança de rastreá-los e, posteriormente, executar um ataque de phishing.

Você pode se livrar da poeira convertendo a poeira, se sua plataforma permitir, ou marcando a quantidade para evitar o uso.

Se você quiser saber mais sobre dusting attack, confira os nossos artigos educacionais. Afinal, aqui você pode encontrar todas as informações de que precisa para começar!

Além disso, junte-se à nossa comunidade no Telegram para conversar com usuários reais sobre trading de criptomoedas.